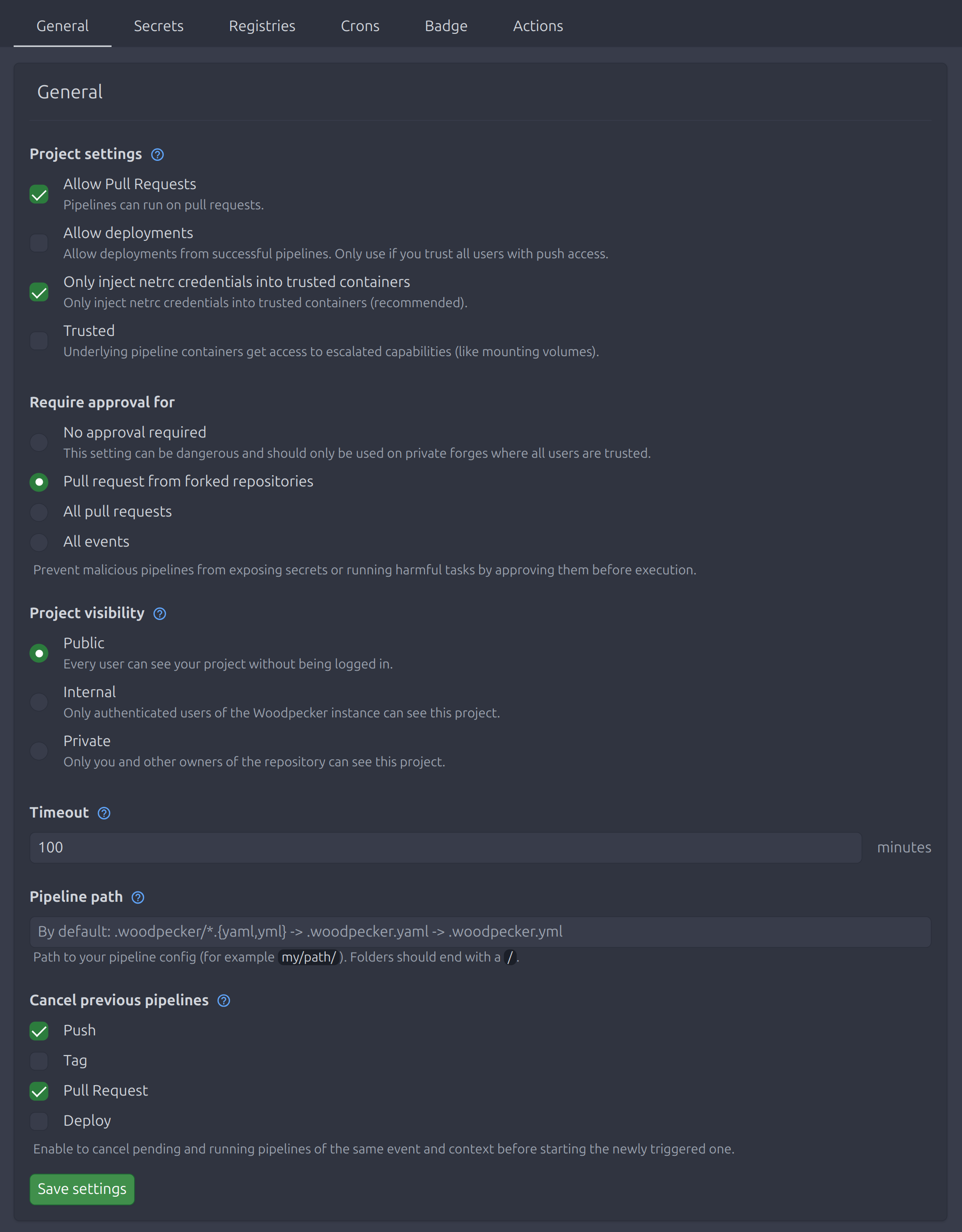

项目设置

作为 Woodpecker 中项目的所有者,您可以通过 Web 界面更改项目相关设置。

管道路径

管道配置文件或文件夹的路径。默认情况下它是空的,将使用以下配置解析顺序 .woodpecker/*.{yaml,yml} -> .woodpecker.yaml -> .woodpecker.yml。如果您设置了自定义路径,Woodpecker 会尝试加载您的配置,如果在指定位置找不到配置则会失败。要使用自定义路径的多个工作流,您必须将其更改为以 / 结尾的文件夹路径,如 .woodpecker/。

仓库钩子

您的版本控制系统将通过 webhook 通知 Woodpecker 事件。如果您希望管道仅在特定 webhook 上运行,您可以通过此设置选中它们。

允许拉取请求

启用处理 webhook 的拉取请求事件。如果禁用,则管道不会为拉取请求运行。

允许部署

启用管道可以从成功的管道中使用 deploy 事件启动。

只有在您信任所有对您的仓库具有推送访问权限的用户时,才激活此选项。

否则,这些用户将能够窃取仅对 deploy 事件可用的密钥。

需要批准

为了防止恶意管道提取密钥或运行有害命令,或者防止意外的管道运行,您可以要求批准以进行额外的审查过程。根据启用的选项,管道将在创建后暂停,只有在批准后才会继续。默认的限制性设置是 分叉仓库的批准。

受信任

如果您将项目设置为受信任,管道步骤以及底层容器将获得提升的功能访问权限,如挂载卷。

只有服务器管理员可以设置此选项。如果您不是服务器管理员,此选项不会在您的项目设置中显示。

自定义受信任克隆插件

在克隆过程中,可能需要 Git 凭据(例如,对于私有仓库)。

这些凭据通过 netrc 提供。

这些凭据仅注入到在环境变量 WOODPECKER_PLUGINS_TRUSTED_CLONE(实例级 Woodpecker 服务器设置)中指定的受信任插件或在此仓库级设置中声明的插件中。

使用这些凭据,可以执行任何 Git 操作,包括将更改推送回仓库。 为了防止未授权访问或滥用,需要在实例级别或仓库级别设置插件允许列表。 如果没有明确的允许列表,恶意贡献者可能在拉取请求中利用自定义克隆插件在克隆步骤中泄露或传输这些凭据。

此设置不影响后续步骤,也不允许直接推送到仓库。 要启用推送更改,您可以将 Git 凭据作为密钥注入或使用专用插件,如 appleboy/drone-git-push。

项目可见性

您可以通过此设置更改项目的可见性。如果用户可以访问项目,他们可以看到所有构建及其日志和构件。设置、密钥和注册表只能由所有者访问。

公开每个用户都可以在不登录的情况下看到您的项目。内部只有 Woodpecker 实例的已认证用户可以看到此项目。私有只有您和仓库的其他所有者可以看到此项目。

超时

在此超时后,管道必须完成,否则将被视为超时。

取消之前的管道

通过为管道事件启用此选项,在启动新触发的管道之前,将取消相同事件和上下文的之前管道。